Hablemos sobre el ransomware Ryuk.

Ryuk es el nombre de una familia de ransomware, descubierta por primera vez en estado natural en agosto de 2018. En los buenos tiempos, Ryuk era conocido solo como un personaje ficticio en un popular cómic japonés y serie de dibujos animados, pero ahora se conoce como una de las familias de ransomware más desagradables que han afectado a sistemas en todo el mundo.

¿Qué es el ransomware Ryuk?

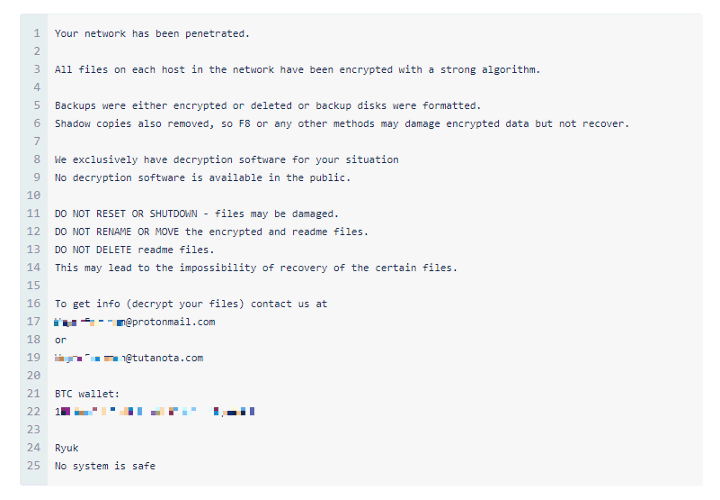

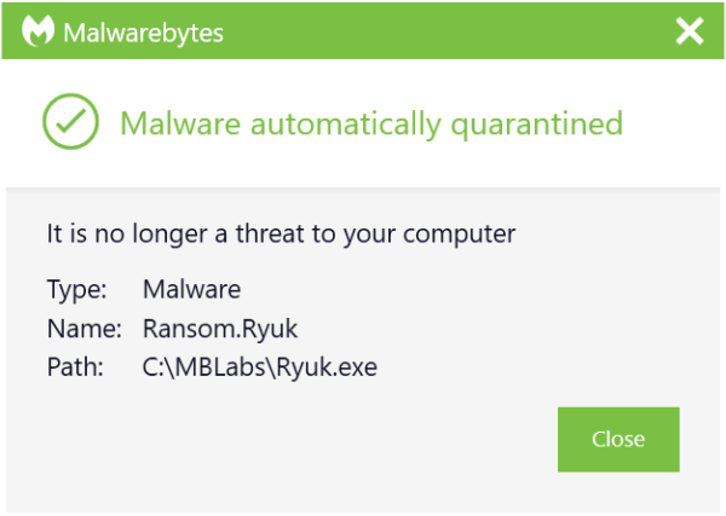

Comencemos por definir el ransomware en general. Ransomware es una categoría de malware que bloquea tus archivos o sistemas y los mantiene como rehén a cambio de un rescate. Ryuk es un tipo de ransomware utilizado en ataques dirigidos, donde los atacantes se aseguran de que los archivos esenciales sean cifrados para poder pedir grandes sumas como rescate. Una típica demanda de rescate de Ryuk puede llegar a unos pocos cientos de miles de dólares. Malwarebytes lo detecta como Ransom.Ryuk. Para un análisis técnico más profundo de esta amenaza, consulta nuestro foco de amenaza del ransomware Ryuk.

¿Cómo funciona Ryuk?

Ryuk es una de las primeras familias de ransomware que incluyó la capacidad de identificar y cifrar unidades y recursos de red, así como eliminar copias de seguridad en el punto final. Esto significa que los atacantes pueden desactivar la restauración del sistema de Windows para los usuarios, haciendo imposible la recuperación de un ataque sin copias de seguridad externas o tecnología de reversión.

¿Quién creó Ryuk?

La atribución de malware siempre es difícil. Sin embargo, los investigadores de Deloitte Argentina, Gabriela Nicolao y Luciano Martins, atribuyeron el ransomware Ryuk a CryptoTech, un grupo de ciberdelincuentes poco conocido que fue observado promocionando Hermes 2.1 en un foro clandestino en agosto de 2017. Hermes 2.1, según los investigadores, es otro nombre para el ransomware Ryuk.

Noticias sobre ransomware de Ryuk.

- 2021:

- La ciudad de Lieja fue atacada por ransomware, Ryuk es sospechoso.

- El ransomware Ryuk desarrolla una capacidad similar a la de un gusano

- 2020:

- VideoBytes: Ransomware Ryuk atacando hospitales en EE.UU.

- El Tampa Bay Times fue atacado con un ciberataque de ransomware Ryuk.

- 2019:

¿Cuáles son los objetivos de Ryuk?

Los objetivos de Ryuk tienden a ser organizaciones de alto perfil donde los atacantes saben que probablemente se les pagará lo que piden como rescate. Las víctimas incluyen EMCOR, hospitales UHS, y varios periódicos. En estos casos, se estima que Ryuk ha generado un ingreso de $61 millones para sus operadores entre febrero de 2018 y octubre de 2019.

¿Cómo se entrega Ryuk?

Como ocurre con muchos ataques de malware, el método de entrega son correos electrónicos de spam (malspam). Estos correos a menudo son enviados desde una dirección falsificada, por lo que el nombre del remitente no genera sospechas.

Un ataque típico de Ryuk comienza cuando un usuario abre un documento de Microsoft Office manipulado adjunto a un correo de phishing. Al abrir el documento, un macro malicioso ejecuta un comando PowerShell que intenta descargar el troyano bancario Emotet. Este troyano tiene la capacidad de descargar malware adicional en una máquina infectada que recupera y ejecuta Trickbot, cuyo principal objetivo es spyware. Esto recolecta credenciales de administrador, permitiendo a los atacantes moverse lateralmente hacia activos críticos conectados a la red. La cadena de ataque concluye cuando los atacantes ejecutan Ryuk en cada uno de estos activos.

Entonces, una vez que tu red ha sido violada, los atacantes deciden si vale la pena el esfuerzo para explorar e infiltrarse más en la red. Si tienen suficiente influencia para exigir una gran suma, entonces desplegarán el ransomware Ryuk.

¿Cómo puedo protegerme contra Ryuk?

El primer paso para protegerse contra cualquier ataque de ransomware es invertir en protección anti-malware/antivirus, preferiblemente uno que ofrezca protección en tiempo real diseñada para frustrar ataques avanzados de malware como el ransomware. También debes buscar características que protejan programas vulnerables de amenazas (una tecnología antiexploit), así como bloquear el ransomware de secuestrar archivos (un componente de antiransomware). Algunas soluciones antimalware ofrecen tecnología de reversión, especialmente diseñada para contrarrestar los efectos del ransomware.

Después, por más que te duela, necesitas crear copias de seguridad seguras de tus datos de manera regular. Nuestra recomendación es utilizar almacenamiento en la nube que incluya encriptación de alto nivel y autenticación de múltiples factores. Otra opción es adquirir USBs o un disco duro externo donde guardar tus archivos nuevos o actualizados—simplemente asegúrate de desconectar físicamente los dispositivos de tu computadora después de hacer la copia de seguridad, de lo contrario podrían infectarse con ransomware también.

Luego, asegúrate de que tus sistemas y software se actualicen con regularidad. El brote de ransomware WannaCry aprovechó una vulnerabilidad en el software de Microsoft, y aunque la empresa había lanzado un parche para el agujero de seguridad en marzo de 2017, muchas personas no instalaron la actualización, lo que los dejó expuestos al ataque. Entendemos que es difícil mantenerse al día con una lista creciente de actualizaciones de una lista creciente de programas y aplicaciones que usas en tu vida diaria. Por eso recomendamos cambiar tus configuraciones para habilitar actualizaciones automáticas.

Finalmente, mantente informado. Una de las formas más comunes en que las computadoras se infectan con ransomware es a través de ingeniería social. Infórmate (y a tus empleados si eres dueño de un negocio) sobre cómo detectar correos electrónicos de phishing, sitios web sospechosos y otras estafas. Y por encima de todo, usa el sentido común. Si parece sospechoso, probablemente lo sea.

¿Cómo puedo eliminar Ryuk?

Puedes usar la consola Nebula de Malwarebytes Anti-Malware para escanear tus terminales. Elige la opción Escanear + Cuarentena. Después, puedes revisar la página de Detecciones para ver qué amenazas se encontraron. En la página de Cuarentena puedes ver qué amenazas fueron puestas en cuarentena y restaurarlas si es necesario. Examina detenidamente la página de Detecciones para ver si puedes encontrar la respuesta a cómo se entregó Ryuk. ¡No querrás dejar ninguna puerta trasera que los atacantes puedan usar de nuevo!

Si sospechas que la entrega de Ryuk ha sido realizada por Emotet, necesitarás realizar algunos pasos adicionales. Si tu computadora está conectada a una red—aísla inmediatamente. Una vez aislada, asegúrate de parchear y limpiar el sistema infectado. Pero eso no es todo. Debido a la forma en que Emotet se propaga a través de tu red, una computadora limpia puede volver a infectarse al conectarla nuevamente a una red infectada. Limpia cada computadora de tu red una por una. Es un proceso tedioso, pero las soluciones para empresas de Malwarebytes pueden hacerlo más fácil, aislando y remediando terminales infectados y ofreciendo protección proactiva contra futuras infecciones de Emotet.