Was ist Phishing?

Phishing ist eine Form der Internetkriminalität, bei der Kriminelle versuchen, über E-Mails mit betrügerischen Links sensible Informationen von Ihnen zu erhalten, indem sie Sie auffordern, ein Formular mit Ihren persönlichen Daten auszufüllen. Mit diesen Informationen können sie dann Ihre Online-Anmeldedaten für Social-Media-Profile, Bankkonten und mehr abrufen.

Wie funktioniert Phishing?

Phishing kann über E-Mails, Telefonanrufe oder Textnachrichten erfolgen. Die Betrüger senden Nachrichten, die echt und dringend aussehen, und fordern die Person auf, etwas zu unternehmen. So kann eine E-Mail beispielsweise so aussehen, als käme sie von einer vertrauenswürdigen Bank, und die Person wird aufgefordert, ihre Kontodaten zu aktualisieren, um Probleme zu vermeiden. Da die Nachricht dringend und echt zu sein scheint, geben die Leute möglicherweise sensible Daten wie Passwörter und Kreditkartennummern weiter, die die Betrüger dann missbrauchen können.

Der Angreifer gibt sich als seriöses Unternehmen aus und lockt die Opfer auf eine gefälschte Website, auf der sie vertrauliche Informationen eingeben sollen. Diese gut gemachte Fassade, gepaart mit einem Gefühl der Dringlichkeit, ermöglicht es dem Phishing-Betrug, erfolgreich wertvolle persönliche Daten zu sammeln und das ahnungslose Opfer anfällig für Identitätsdiebstahl und finanzielle Verluste zu machen.

Der Absender: Bei einem Phishing-Angriff imitiert (oder "fälscht") der Absender eine vertrauenswürdige Person, die der Empfänger wahrscheinlich kennen würde. Je nach Art des Phishing-Angriffs kann es sich um eine Einzelperson handeln, z. B. ein Familienmitglied des Empfängers, den CEO des Unternehmens, für das er arbeitet, oder sogar um eine berühmte Person, die angeblich etwas verschenkt. Häufig imitieren Phishing-Nachrichten E-Mails von großen Unternehmen wie PayPal, Amazon oder Microsoft sowie von Banken oder Regierungsstellen.

Die Nachricht: Unter dem Deckmantel einer vertrauenswürdigen Person fordert der Angreifer den Empfänger auf, auf einen Link zu klicken, herunterladen einen Anhang zu öffnen oder Geld zu senden. Wenn das Opfer die Nachricht öffnet, findet es eine beängstigende Nachricht vor, die es dazu bringen soll, sein besseres Urteilsvermögen zu überwinden, indem sie es mit Angst erfüllt. Die Nachricht kann das Opfer dazu auffordern, eine Website aufzurufen und sofort zu handeln oder Konsequenzen zu riskieren.

Das Ziel: Wenn die Benutzer den Köder schlucken und auf den Link klicken, werden sie zu einer Imitation einer legitimen Website weitergeleitet. Von hier aus werden sie aufgefordert, sich mit ihrem Benutzernamen und Passwort anzumelden. Wenn sie leichtgläubig genug sind, um der Aufforderung nachzukommen, gehen die Anmeldedaten an den Angreifer, der sie dazu verwendet, Identitäten zu stehlen, Bankkonten zu plündern und persönliche Informationen auf dem Schwarzmarkt zu verkaufen. Die Ziel-URL in der Phishing-E-Mail sieht der legitimen URL oft sehr ähnlich, was das Opfer weiter täuschen kann.

Wie erkennt man Phishing?

Phishing-Versuche sind betrügerische Aktivitäten, bei denen Betrüger mit Hilfe von E-Mails oder Textnachrichten versuchen, Personen zur Preisgabe vertraulicher Informationen wie Passwörter, Bankkontonummern oder Sozialversicherungsnummern ( Security ) zu bewegen. Phishing kann erkannt werden, indem man auf bestimmte rote Flaggen achtet.

In der Regel scheinen Phishing-Nachrichten von seriösen Quellen wie Banken, Kreditkartenunternehmen oder bekannten Online-Plattformen zu stammen. Sie vermitteln oft ein Gefühl der Dringlichkeit, indem sie auf verdächtige Aktivitäten oder Probleme mit Ihrem Konto hinweisen und Sie auffordern, schnell zu handeln.

Einige häufige Anzeichen für Phishing sind unerwartete Mitteilungen, in denen nach persönlichen oder finanziellen Informationen gefragt wird, unbekannte Absender-E-Mail-Adressen, allgemeine Begrüßungsformeln, Rechtschreib- und Grammatikfehler sowie irreführende URLs. Wenn Sie vorsichtig sind und verdächtige Mitteilungen direkt mit den betreffenden Institutionen abklären, bevor Sie darauf reagieren, können Sie sich besser vor Phishing-Versuchen schützen. Wir möchten nun näher auf die Anzeichen von Phishing eingehen und Ihnen helfen, diese zu erkennen.

Anzeichen für Phishing

Das Erkennen von Phishing-Versuchen kann eine Herausforderung sein, aber mit etwas Wachsamkeit, grundlegenden Richtlinien und einer Portion gesundem Menschenverstand können Sie die Risiken erheblich verringern. Achten Sie auf Unregelmäßigkeiten oder Auffälligkeiten in der E-Mail. Verwenden Sie den "Geruchstest", um festzustellen, ob Ihnen etwas nicht passt. Verlassen Sie sich auf Ihren Instinkt, aber halten Sie sich von Angst fern, denn Phishing-Betrügereien nutzen oft die Angst aus, um Ihr Urteilsvermögen zu beeinträchtigen.

Hier sind weitere Anzeichen für Phishing-Versuche:

Zeichen 1: Die E-Mail enthält ein Angebot, das zu schön ist, um wahr zu sein.

Sie könnten behaupten, Sie hätten den Jackpot geknackt, einen extravaganten Preis gewonnen oder andere unwahrscheinliche Belohnungen erhalten.

Zeichen 2: Der Absender ist erkennbar, aber niemand, mit dem Sie normalerweise zu tun haben.

Selbst wenn Sie den Namen des Absenders kennen, sollten Sie vorsichtig sein, wenn es sich nicht um jemanden handelt, mit dem Sie regelmäßig kommunizieren, insbesondere wenn der Inhalt der E-Mail nichts mit Ihren üblichen Aufgaben zu tun hat. Seien Sie auch vorsichtig, wenn Sie in einer E-Mail mit unbekannten Personen oder Kollegen aus fremden Abteilungen als Absender genannt werden.

Zeichen 3: Die Botschaft löst Angst aus.

Seien Sie vorsichtig, wenn die E-Mail eine aufgeladene oder alarmierende Sprache verwendet, um ein Gefühl der Dringlichkeit zu vermitteln und Sie auffordert, zu klicken und "sofort zu handeln", um die Kündigung Ihres Kontos zu verhindern. Denken Sie daran, dass seriöse Unternehmen nicht per E-Mail nach persönlichen Daten fragen werden.

Zeichen 4: Die Nachricht enthält unerwartete oder merkwürdige Anhänge.

In diesen Anhängen können sich Malware, Ransomware oder andere Online-Bedrohungen verbergen.

Zeichen 5: Die Nachricht enthält Links, die zweifelhaft erscheinen.

Auch wenn die oben genannten Indikatoren keinen Verdacht erregen, sollten Sie eingebetteten Hyperlinks niemals blind vertrauen. Bewegen Sie den Mauszeiger über den Link, um die tatsächliche URL zu sehen. Achten Sie besonders auf subtile Rechtschreibfehler in einer scheinbar vertrauten Website-URL, da dies ein rotes Tuch für Betrug ist. Es ist immer sicherer, die URL manuell in Ihren Browser einzugeben, anstatt auf den eingebetteten Link zu klicken.

Wer ist das Ziel von Phishing?

Phishing ist eine Bedrohung für jedermann und zielt auf verschiedene Personen und Branchen ab, von Führungskräften in Unternehmen bis hin zu gewöhnlichen Nutzern sozialer Medien und Online-Banking-Kunden. Angesichts des breiten Spektrums von Phishing ist es wichtig, online Vorsicht walten zu lassen und Präventivmaßnahmen zu ergreifen. Wachsamkeit und Eigeninitiative können das Risiko, Opfer von Phishing-Betrügereien zu werden, erheblich verringern und so die Sicherheit im Internet für alle erhöhen.

Wie Sie sich vor Phishing-Angriffen schützen können

Wie bereits erwähnt, ist Phishing eine Bedrohung der Chancengleichheit, die auf Desktops, Laptops, Tablets und Smartphones auftauchen kann. Die meisten Internetbrowser bieten Möglichkeiten, um zu prüfen, ob ein Link sicher ist, aber die erste Verteidigungslinie gegen Phishing ist Ihr Urteilsvermögen. Trainieren Sie, die Anzeichen von Phishing zu erkennen, und versuchen Sie, sich beim Abrufen Ihrer E-Mails, beim Lesen von Facebook-Posts oder beim Spielen Ihres Lieblingsspiels im Internet sicher zu verhalten.

Malwarebytes Labs einige der wichtigsten Praktiken, um sich vor Phishing-Angriffen zu schützen:

- Öffnen Sie keine E-Mails von Absendern, die Sie nicht kennen.

- Klicken Sie niemals auf einen Link in einer E-Mail, wenn Sie nicht genau wissen, wohin er führt.

- Wenn Sie aufgefordert werden, vertrauliche Daten einzugeben, überprüfen Sie, ob die URL der Seite mit "HTTPS" und nicht nur mit "HTTP" beginnt. Das "S" steht für "sicher". Es ist keine Garantie dafür, dass eine Website seriös ist, aber die meisten seriösen Websites verwenden HTTPS, weil es sicherer ist. HTTP-Websites, auch seriöse, sind anfällig für Hacker.

- Aktivieren Sie die Multi-Faktor-Authentifizierung (MFA): Verwenden Sie MFA wo immer möglich, um eine zusätzliche Sicherheitsebene zu schaffen. Selbst wenn Phisher Ihr Passwort erlangen, müssen sie zusätzliche Überprüfungsschritte umgehen, um auf Ihr Konto zuzugreifen.

- Achten Sie auf das digitale Zertifikat einer Website.

- Wenn Sie eine E-Mail von einer Quelle erhalten, die Sie nicht kennen, sollten Sie den angegebenen Link manuell aufrufen, indem Sie die Adresse der seriösen Website in Ihren Browser eingeben, um sich zu schützen.

- Fahren Sie mit der Maus über den Link, um zu sehen, ob es sich um einen rechtmäßigen Link handelt.

- Wenn Sie vermuten, dass eine E-Mail nicht echt ist, geben Sie einen Namen oder einen Text aus der Nachricht in eine Suchmaschine ein, um zu sehen, ob es bekannte Phishing-Angriffe mit denselben Methoden gibt.

Wir empfehlen dringend die Verwendung von vertrauenswürdigen Antiviren-/Antimalware-Lösungen wie Malwarebytes Premium um Ihre digitale Sicherheit zu verbessern. Die meisten modernen Cybersecurity-Tools sind mit intelligenten Algorithmen ausgestattet und können bösartige Links oder Anhänge erkennen, so dass sie selbst bei raffinierten Phishing-Versuchen einen wachsamen Schutz bieten.

Sollte Ihnen eine Phishing-Taktik entgehen, haben Sie mit unserer robusten Sicherheitssoftware Ihre Daten sicher unter Kontrolle. Wir bieten eine kostenlose Testversion von Malwarebytes an, mit der Sie den hervorragenden Schutz vor dem Kauf testen können.

Verschiedene Arten von Phishing-Angriffen

Phishing-Angriffe nutzen betrügerische Methoden, um illegal an vertrauliche Informationen zu gelangen, und sie kommen in verschiedenen Formen vor, die jeweils ihre eigenen Merkmale aufweisen. Dies sind die spezifischen Methoden, mit denen Phishing-Angreifer versuchen, ihre Ziele zu täuschen:

Speer-Phishing

Spear-Phishing ist eine gezielte Form des Phishings, bei der die Angreifer ihre Nachrichten auf bestimmte Personen oder Organisationen zuschneiden und gesammelte Daten verwenden, um die Täuschung überzeugender zu machen. Es erfordert eine Aufklärung vor dem Angriff, um Namen, Berufsbezeichnungen, E-Mail-Adressen und Ähnliches herauszufinden.

Die Hacker durchforsten das Internet, um diese Informationen mit anderen recherchierten Informationen über die Kollegen der Zielperson sowie mit den Namen und beruflichen Beziehungen der wichtigsten Mitarbeiter in deren Unternehmen abzugleichen. Mit diesen Informationen bastelt der Phisher eine glaubwürdige E-Mail.

Beispiel: Betrüger können sich als leitende Angestellte ausgeben, um Mitarbeiter dazu zu bringen, betrügerische Zahlungen zu genehmigen.

Walfisch-Phishing

Whale-Phishing zielt auf hochrangige Personen ab, z. B. Führungskräfte, Prominente oder Geschäftsleute auf C-Level. Es wird versucht, sie dazu zu bringen, persönliche Informationen oder berufliche Details preiszugeben.

Das Verständnis und die Identifizierung der verschiedenen Formen von Phishing-Angriffen ist entscheidend für die Umsetzung wirksamer Schutzmaßnahmen, die die Sicherheit und Integrität von persönlichen und organisatorischen Werten gewährleisten.

E-Mail-Phishing

Bei Phishing-E-Mails handelt es sich um betrügerische E-Mails, die den Anschein erwecken, von seriösen Quellen (z. B. Banken, Online-Händlern) zu stammen, und die den Empfänger auffordern, auf Links oder herunterladen Anhänge zu klicken.

Beispiele:

- Kompromittierung von Geschäfts-E-Mails (BEC): Ein BEC-Angriff (Business Email Compromise) zielt auf eine Person in der Finanzabteilung eines Unternehmens ab, häufig auf den CFO, und versucht, diese Person dazu zu verleiten, große Geldsummen zu senden. Die Angreifer verwenden häufig Social-Engineering-Taktiken, um den Empfänger davon zu überzeugen, dass das Senden des Geldes dringend und notwendig ist.

- Klon-Phishing: Bei diesem Angriff erstellen die Kriminellen eine Kopie - oder einen Klon - von zuvor zugestellten, aber legitimen E-Mails, die entweder einen Link oder einen Anhang enthalten. Dann ersetzt der Phisher die Links oder angehängten Dateien durch böswillige, als echt getarnte Substitute. Ahnungslose Benutzer klicken entweder auf den Link oder öffnen den Anhang, was häufig dazu führt, dass ihr System in Beschlag genommen wird. Anschließend kann der Phisher die Identität des Opfers fälschen, um sich gegenüber anderen Opfern in derselben Organisation als vertrauenswürdiger Absender auszugeben.

- 419/Nigerianische Betrügereien: Eine ausführliche Phishing-E-Mail von jemandem, der behauptet, ein nigerianischer Prinz zu sein, ist eine der ältesten und am längsten andauernden Betrugsmethoden im Internet. Dieser "Prinz" bietet Ihnen entweder Geld an, sagt aber, dass Sie ihm zuerst einen kleinen Betrag schicken müssen, um es zu erhalten, oder er sagt, dass er in Schwierigkeiten steckt und Geld braucht, um diese zu lösen. Die Nummer "419" wird mit diesem Betrug in Verbindung gebracht. Sie bezieht sich auf den Abschnitt des nigerianischen Strafgesetzbuchs, der sich mit Betrug, den Gebühren und den Strafen für Straftäter befasst.

Vishing (Sprachphishing)

Die Angreifer geben sich am Telefon als Autoritätspersonen aus (z. B. Bankangestellte, Strafverfolgungsbehörden), um Personen dazu zu bringen, vertrauliche Informationen preiszugeben oder Geld zu überweisen.

Smishing (SMS-Phishing)

Ähnlich wie Vishing, aber per SMS, smishing sendet betrügerische Nachrichten, in denen die Empfänger aufgefordert werden, auf bösartige Links zu klicken oder persönliche Daten weiterzugeben.

Catphishing

Eine betrügerische Taktik, bei der Angreifer falsche Online-Personen erstellen, um Personen in romantische Beziehungen zu locken, um Geld zu verdienen oder Zugang zu persönlichen Informationen zu erhalten.

Beispiele für Phishing-Angriffe

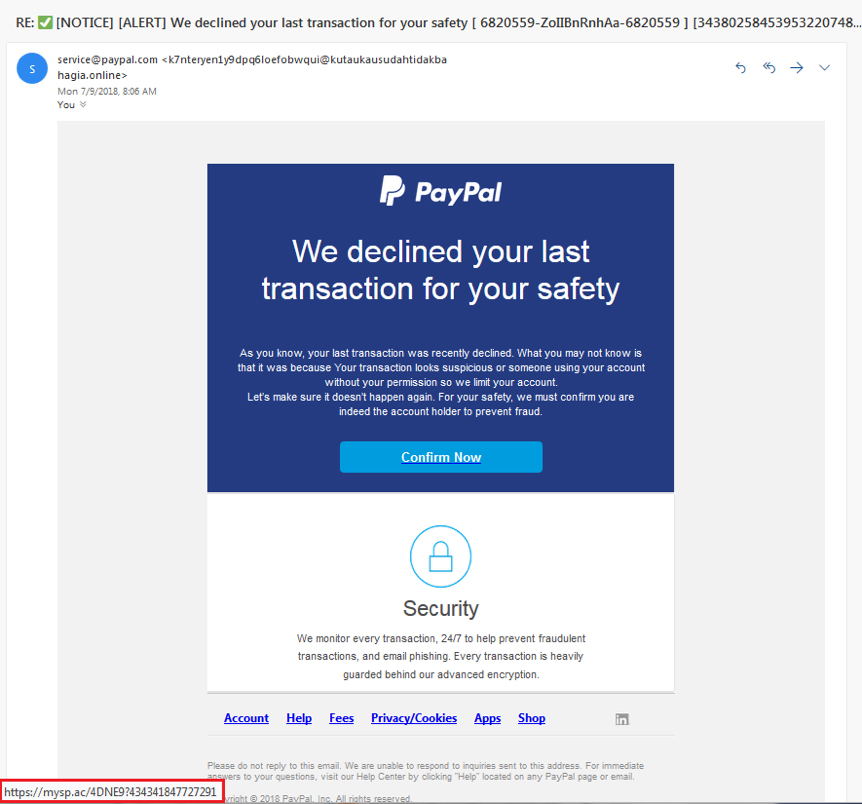

Hier ist ein Beispiel für einen Phishing-Versuch, der eine Mitteilung von PayPal vortäuscht und den Empfänger auffordert, auf die Schaltfläche "Jetzt bestätigen" zu klicken. Wenn Sie mit der Maus über die Schaltfläche fahren, wird die echte URL in dem roten Rechteck angezeigt.

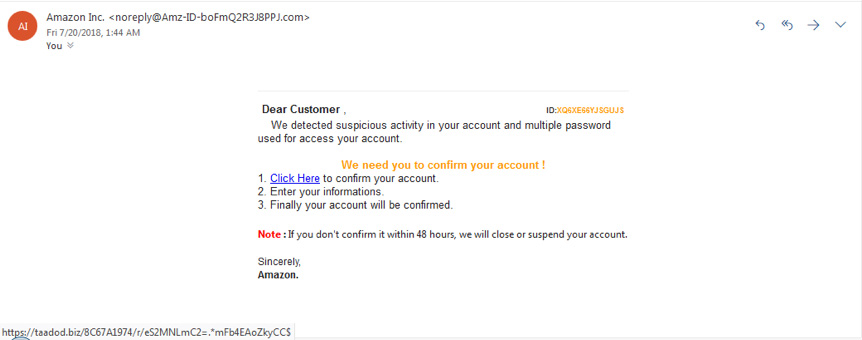

Hier ist ein weiteres Bild eines Phishing-Angriffs, der sich diesmal als von Amazon ausgibt. Beachten Sie die Drohung, das Konto zu schließen, wenn innerhalb von 48 Stunden keine Reaktion erfolgt.

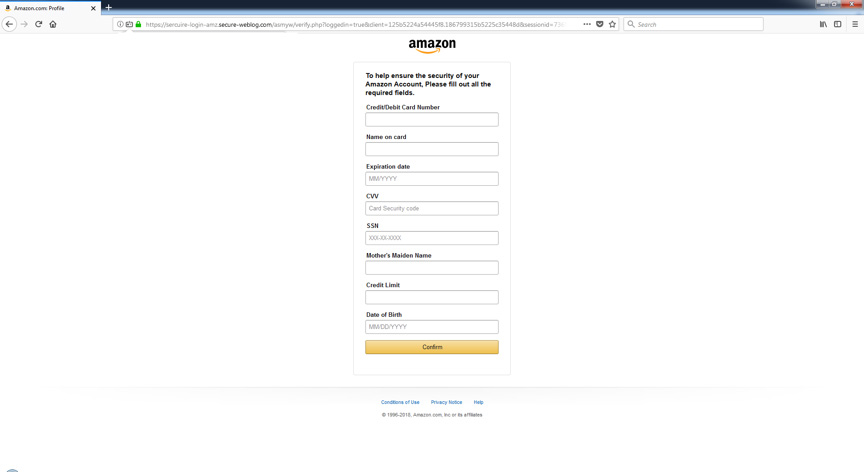

Wenn Sie auf den Link klicken, gelangen Sie zu diesem Formular, in dem Sie aufgefordert werden, dem Phisher zu geben, was er braucht, um Ihre Wertsachen zu erbeuten:

Warum ist Phishing so effektiv?

Phishing ist vor allem deshalb so effektiv, weil es die menschliche Psychologie ausnutzt und sich nicht auf fortschrittliche technische Taktiken verlässt. Phishing-Betrügereien, die sich oft als dringende Mitteilungen von maßgeblichen Personen ausgeben, nutzen das Vertrauen und die Angst der Menschen aus.

Adam Kujawa, ehemaliger Mitarbeiter von Malwarebytes Labs , bringt es auf den Punkt: "Phishing ist der einfachste, aber wirkungsvollste Cyberangriff, der vor allem auf das empfindlichste und zugleich mächtigste Element abzielt: den menschlichen Verstand." Der Mangel an technischer Raffinesse und das Potenzial, unmittelbare Reaktionen hervorzurufen, machen deutlich, warum Phishing nach wie vor eine weit verbreitete und ernsthafte Online-Bedrohung darstellt.

"Phishing ist die einfachste Art des Cyberangriffs und gleichzeitig die gefährlichste und effektivste.

Phisher versuchen nicht, eine technische Schwachstelle im Betriebssystem Ihres Geräts auszunutzen - sie nutzen Social Engineering. Von Windows über iPhones bis hin zu Macs und Androiden ist kein Betriebssystem völlig sicher vor Phishing, ganz gleich, wie gut es geschützt ist. Tatsächlich greifen Angreifer oft auf Phishing zurück, weil sie keine technischen Schwachstellen finden können.

Warum Zeit damit verschwenden, Sicherheitsschichten zu knacken, wenn man jemanden austricksen kann, der einem den Schlüssel gibt? Oft ist das schwächste Glied in einem Sicherheitssystem nicht ein Fehler im Computercode, sondern ein Mensch, der nicht zweimal überprüft, woher eine E-Mail kommt.

Nachdem wir uns nun damit befasst haben, was Phishing ist und wie es funktioniert, wollen wir einen Blick darauf werfen, wie alles begann, nämlich in den 1970er Jahren mit dem Hacken von Telefonanlagen, auch bekannt als "Phreaking".

Die Geschichte des Phishings

Der Begriff "Phishing" vergleicht Betrugsversuche mit dem Angeln, bei dem ein Köder verwendet wird, um Opfer anzulocken. Es wird angenommen, dass der Begriff aus der "Phreaking"-Kultur der 70er Jahre stammt, bei der Telefonsysteme gehackt wurden. Bevor der Begriff "Phishing

ng" geprägt wurde, wurde eine ähnliche Technik 1987 auf einer technischen Konferenz vorgestellt. Die erste bekannte Verwendung des Begriffs geht auf das Jahr 1996 zurück und wird mit dem Hacker Khan C. Smith in Verbindung gebracht, der die Popularität von America Online (AOL) ausnutzte, indem er sich als AOL-Mitarbeiter ausgab, um Benutzerdaten zu sammeln.

Anfang der 2000er Jahre verlagerte sich der Schwerpunkt der Phisher auf Online-Zahlungssysteme, Bankgeschäfte und soziale Medienplattformen. Sie schufen überzeugende gefälschte Domains, insbesondere eBay und PayPal, und verleiteten die Benutzer zur Weitergabe sensibler Daten. Der erste auf Banken ausgerichtete Phishing-Angriff wurde im Jahr 2003 gemeldet. Mitte der 2000er Jahre war Phishing zu einer großen Cyber-Bedrohung mit ausgeklügelten, organisierten Kampagnen geworden, die erhebliche finanzielle Verluste verursachten.

Der Schaden eskalierte im Laufe der Jahre. Zu den bemerkenswerten Vorfällen gehörten eine staatlich gesponserte Kampagne im Jahr 2011, die massive Datenpanne bei Target im Jahr 2013 und hochkarätige politische Phishing-Versuche im Jahr 2016. Der Trend setzte sich 2017 fort, als ein Betrug dazu führte, dass über 100 Millionen Dollar von Tech-Giganten wie Google und Facebook fehlgeleitet wurden.